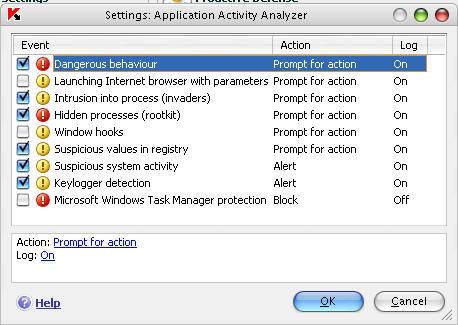

應用程式行為分析

KAV的行為判斷功能雖然只是一個附屬子程式

但功能非常強大,尤其是偵測rootkit的的能力非常強悍,幾乎沒有會被遺漏的rootkit

KAV的免疫防禦中的應用程式行為控制功能預設是不開啟的

因為一般人不太會操作這個子系統,我這裡稍為說一下簡單的設定跟排除方法

首先這個功能的原理很簡單,在電腦裡的任何操作都會受到KAV的監控

不同於緝毒引擎的偵測方式,它是直接對程序的行為進行分析

目前使用這種發式的防毒軟體除了KAV還有Panda , F-Secure等

其中Panda還用來當作它的進階型啟發式引擎

如此一來對於未知威脅的防禦比起最強啟發式的NOD32還要強悍不少

但KAV提供的行為分析,屬於比較困難缺乏智慧的這種類型

所以需要一點專業知識,跟自己排除一些不是"威脅"的程式行為

已下只是很簡單的例子,由於每個人電腦安裝的軟體不盡相同

所以會遇到的情況也不一樣,要是出現問題,依照下面的方式依樣畫葫蘆就可以了

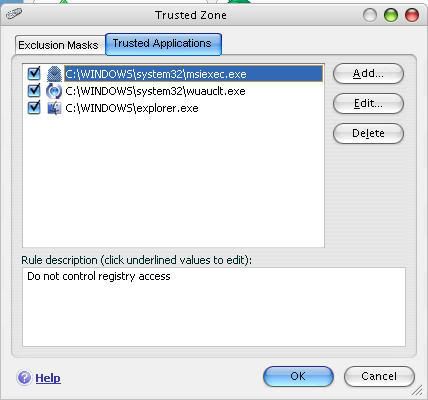

排除的程式:

wuauclt.exe , msiexec.exe , iexplorer.exe(圖片弄錯了...)

wuauclt.exe 為windows系統自動更新的程式, msiexec.exe 則是用來安裝副檔名為*.msi 的安裝

跟iexplorer.exe 一樣執行時會有修改註冊表的必要,由於這些都是信任的程式,所以可以排除註冊表監控

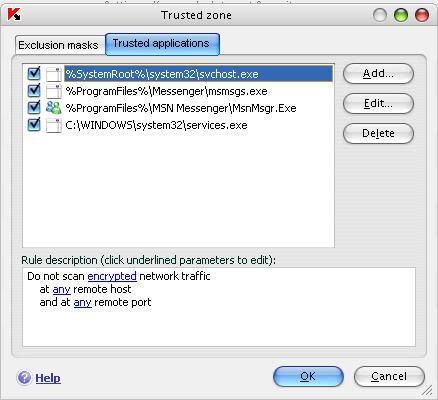

svchost.exe, services.exe , msnmsgr.exe , msmsgs.exe

svchost.exe 它會常常調用*.dll 檔案,有時會有傳送封包等的需求所以設為不受網路監控

services.exe 為系統服務管理原件,有時會修改註冊表,所以設為不受註冊表監控

msnmsgr.exe 跟msmsgs.exe 常會有很多連網動作,由於MSN是信程式所以也設為不受網路監控

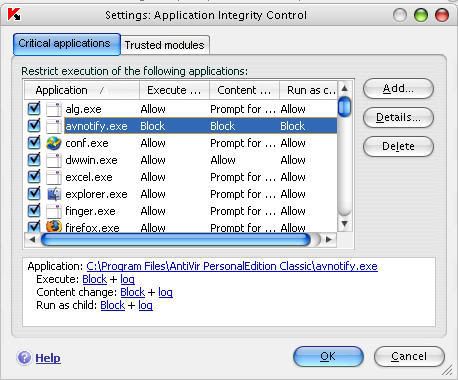

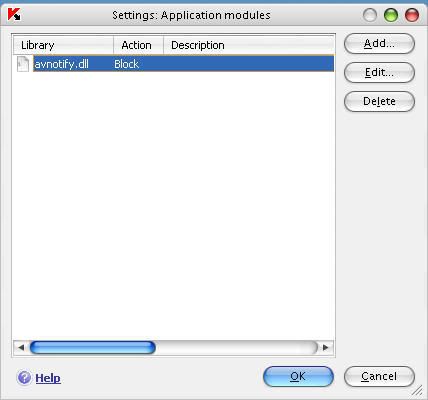

應用程式行為控制範例

應用程式行為控制範例

這裡教大家用應用程式行為控制來讓小紅傘更新時永遠不會彈出廣告

加入avnotify.exe 然後把execute action (執行動作)設為block,

Content modification(修改內容) 設為block,run as child process(執行子程序) 設為block

把avnotify.dll 這個檔案加進來,設為block

設置完之後小紅傘更新就再也不會跳出廣告了

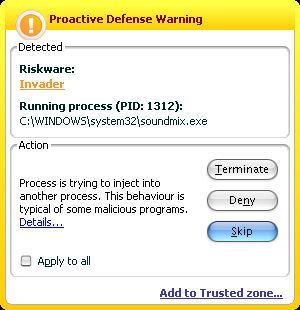

應用程式行為分析範例

應用程式行為分析範例

拿木馬來舉例,假設現在有一隻木馬緝毒引擎本身偵測不到

我們執行它,藉由木馬本身的行為告訴我們它要做的是什麼事情

它可能會開啟某個port對外傳送封包,或是連上其它網站下載病毒

行為模式就是木馬調用svchost.exe 傳送封包,或是調用iexplorer.exe 下載病毒

這時候發現了這樣的行為,KAV它就會提示

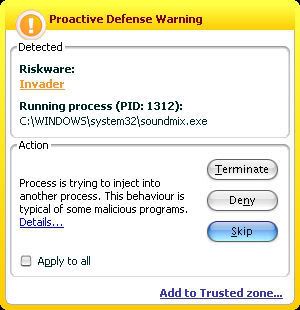

圖中偵測到入侵,但是我試試看按SKIP(跳過)會如何?

結果它還是又繼續提示了一遍,這時我選擇terminate(中止)

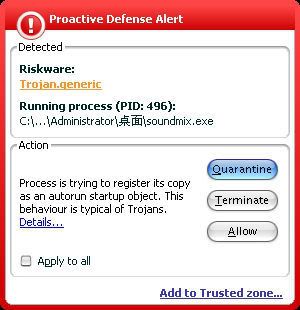

提示該程序為木馬,再按一次終止後該木馬就停止運行了

有些情況下,KAV會自動將威脅程序刪除

此篇僅PO在PCDVD以及AVPClub

其它地方看到皆為盜文!